著者:田中麻維

大手電機メーカー系のSierに入社後、インフラエンジニアとしてLinuxサーバーの構築や保守・運用、ソフトウェアの開発業務を経験。アイティベル入社後は、IT領域の執筆などを行う。

無線LAN(Wi-Fi)を安全に利用するためには、不正アクセスや盗聴を防ぐために、通信の暗号化が必要です。

無線LANを暗号化するための技術としてはTKIPとAESがよく知られていますが、この2つの技術はセキュリティ強度に差があります。より安全なネットワーク環境を構築するために、両者の違いを理解しておきましょう。

本記事では、TKIPとAESの違いや、TKIPの問題点、AESのメリットについて解説します。

1. TKIPとAESの違い

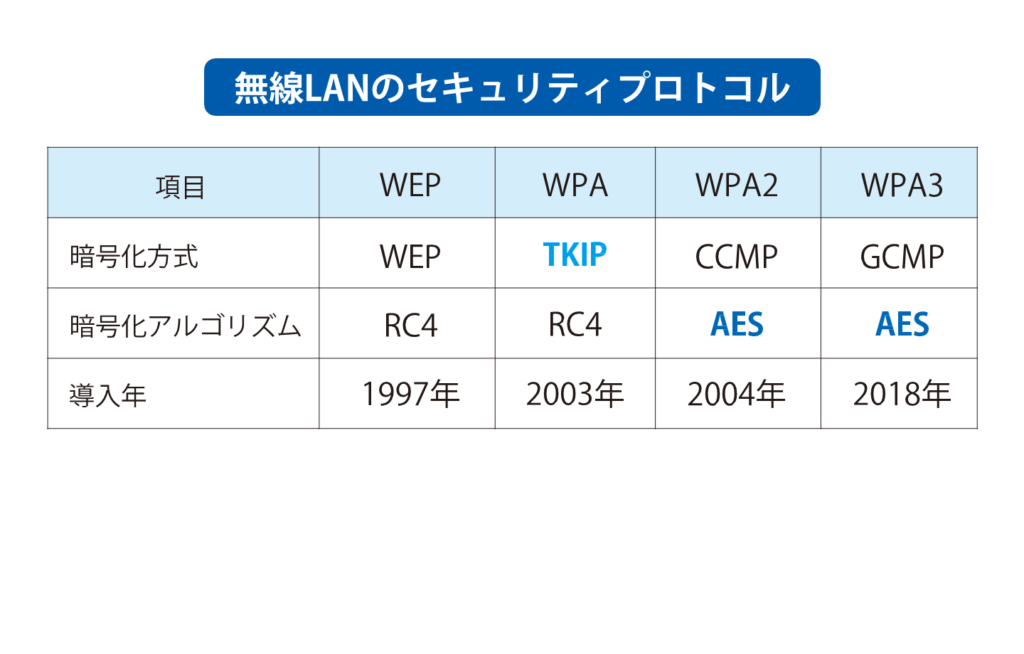

TKIPとAESの主な違いは、セキュリティの強度と処理速度です。AESはTKIPよりも速く安全に暗号化を実現します。TKIPやAESの暗号化技術は、無線LANのセキュリティプロトコルの進化とともに導入されてきました。無線LANのセキュリティプロトコルには、次の4種類があります。

無線LANのセキュリティは、初期のWEPから始まり、脆弱性を改善するためにWPA、WPA2、そして最新のWPA3へと進化しています。それぞれのプロトコルにおいて、TKIPとAESが採用された背景には、技術の進化と既存機器との互換性が大きく影響しています。

WEPからWPAへ:互換性を保ちながらの改善

1997年に導入されたWEPは、当初無線LANの標準的なセキュリティ方式として利用されましたが、セキュリティ強度が低く、この脆弱性を解決するために、2003年にWPAが登場しました。WEPと同様にRC4という暗号化アルゴリズムを使用しますが、WPAでは新たな暗号化方式としてTKIP(Temporal Key Integrity Protocol)が採用されました。

TKIPは、動的な暗号化キーの生成や初期化ベクトルの拡張により安全性を高めています。

重要なのは、TKIPはRC4暗号化アルゴリズムを使い続けることで、既存のハードウェアでもソフトウェアのアップデートだけで利用できるという互換性の維持を実現した点といえます。

TKIPは、既存のハードウェアでもソフトウェアのアップデートだけで導入ができるため、旧世代の無線LAN機器と互換性を維持しつつ、一定のセキュリティ強化を実現しました。

ただし、現在では、脆弱性も指摘されています。

TKIPについては、以下の記事もご覧ください。

WPAからWPA2へ:AESの採用によりセキュリティ強化

TKIPは一時的な措置としての役割を果たしていましたが、RC4に代わるより強固な暗号化アルゴリズムが求められました。そこで登場したのが、AES(Advanced Encryption Standard)です。

AESは、NIST(米国国立標準技術研究所)が政府標準の暗号化アルゴリズムとして標準化し、従来のRC4よりも強力で処理速度も高速なため、Wi-Fi以外の分野でも広く活用されています。暗号化する対象をブロックごとに区切り、データの機密性と完全性を確保するブロック暗号方式であることが特徴です。

2004年に導入されたWPA2では、このAESをベースとした暗号化方式であるCCMP(Counter Mode Cipher Block Chaining Message Authentication Code Protocol)が採用され、従来のRC4ベースのTKIPよりも遥かに強固なセキュリティを実現できました。

AESの利用にはハードウェア対応が必要なため、WPAの時点では採用が限定的でしたが、現在では無線LANの標準的な暗号化アルゴリズムとして広く使用されています。

AESについては、以下の記事で詳しく解説しています。

最新のWPA3

2018年に登場したWPA3では、WPA2の暗号化方式CCMPをさらに強化した暗号化方式GCMP(Galois/Counter Mode Protocol)が採用され、さらにセキュリティを向上させています。

暗号化アルゴリズムにAESを使用し、WPA2よりもさらにセキュリティを強化しています。

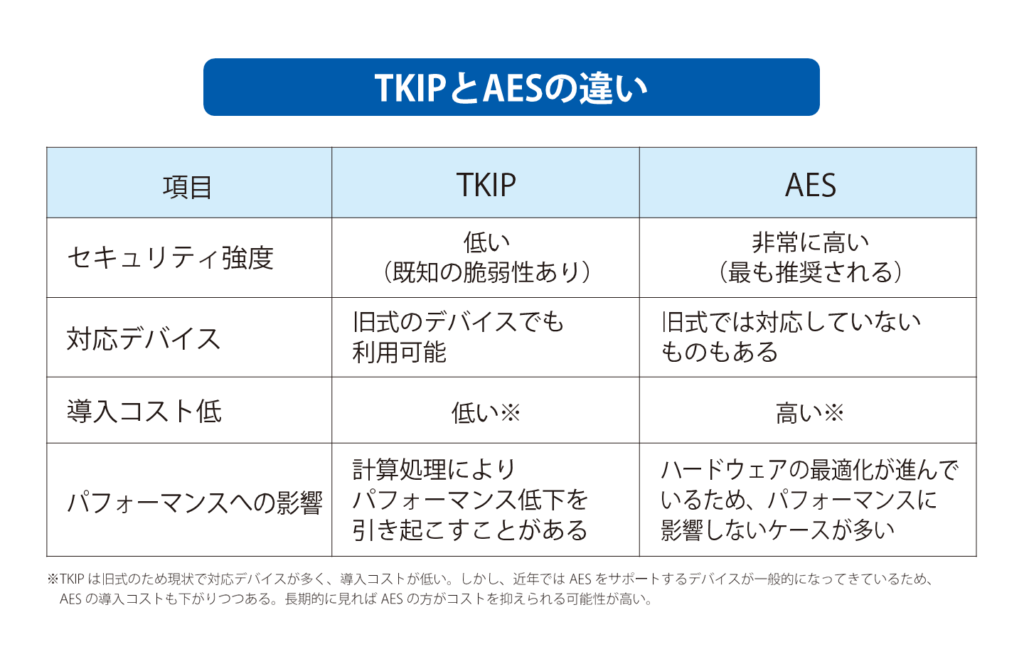

TKIPとAESの違い

TKIPは旧式のため、現状では対応デバイスが多く、導入コストが低いです。しかし、近年ではAESをサポートするデバイスが一般的になってきているため、AESの導入コストも下がりつつあります。

セキュリティと将来性を考慮すると、新規導入や更新の際にはAESを選択することが推奨されます。長期的に見れば、AESの方がコストを抑えつつ、より強度なセキュリティを確保できる可能性が高くなるでしょう。

2. TKIPの問題点

先述したように、TKIPは、WEPよりもセキュリティを強化しているものの、現在のセキュリティ基準では脆弱性が指摘されています。具体的には次のような問題点があります。

RC4アルゴリズムの脆弱性

TKIPが使用する暗号化アルゴリズムであるRC4は、暗号化されたデータのパターンに偏りが生じやすい性質があります。そのため、攻撃者は、統計的な手法で暗号鍵を推測することが可能です。

基本設計の脆弱性

TKIPの設計の脆弱性を突いた攻撃手法がいくつか存在しています。

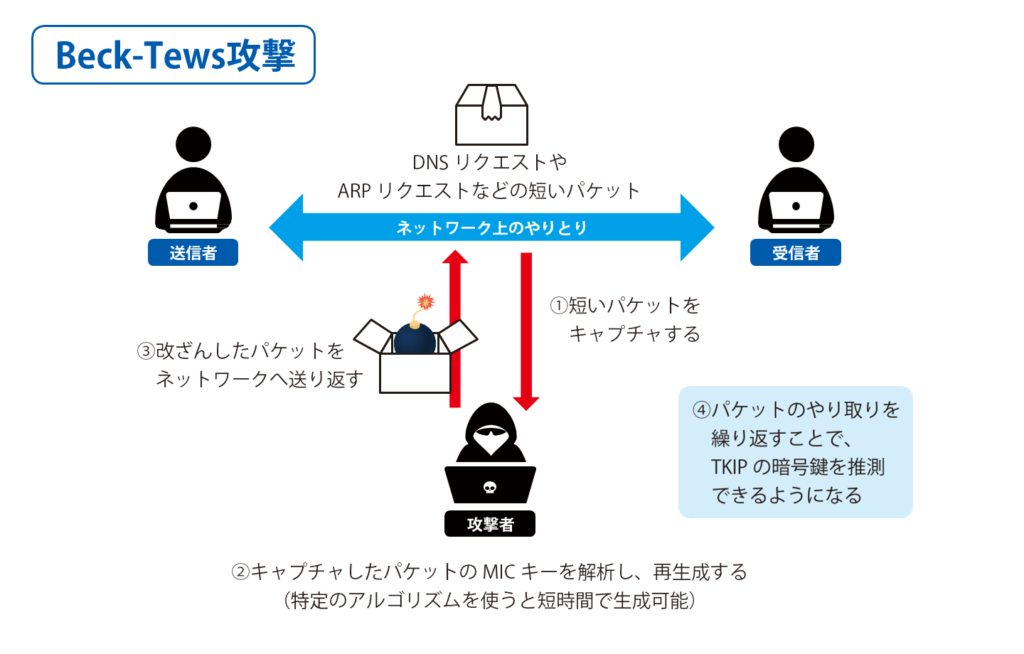

たとえば、2008年に発見されたBeck-Tews攻撃は、短いパケットを抽出してMICキー(メッセージの整合性を検証するための鍵)を取り出すことで、15分以内にパケットを解読することが可能です。

また、不正なデータをネットワークに送り込むことで、システムや通信の制御を乗っ取ったり、データの改ざんや破壊を行ったりするインジェクション攻撃も行えます。さらに、インジェクション攻撃を発展させて1分以内での解読を可能にする手法も発見されています。なお、これらの脆弱性は、パッチによる修正が困難です。

このように、攻撃手法の発展により、TKIPは時代にそぐわない技術になったといえるでしょう。

3. AESのメリット

AESは、TKIPよりも高い安全性が確保されている暗号化技術です。ここでは、AESの具体的なメリットについて解説します。

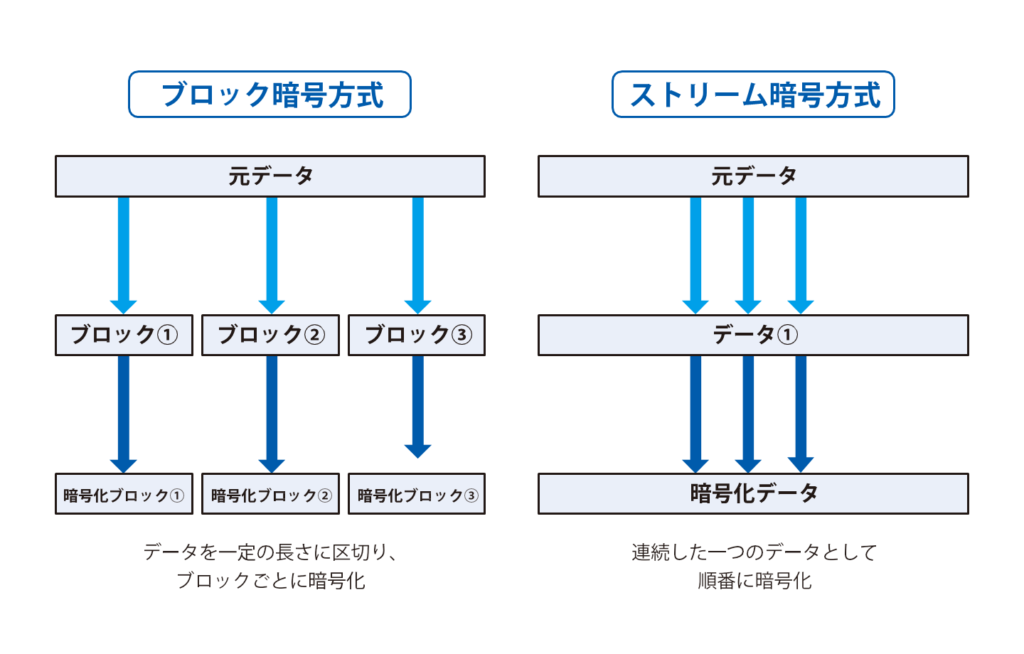

強力なブロック暗号方式

AESは、ブロック暗号方式を使用します。ブロック暗号方式とは、平文のデータを一定の長さ(AESでは128ビット)に区切った上で、ブロックごとに暗号化する技術です。各ブロックに複数の暗号化ラウンド(繰り返しの暗号処理)を適用するため、データが強力に暗号化され、解読が難しくなります。

一方で、RC4で使用されるストリーム暗号方式は、データを連続したビット(またはバイト)として扱い、リアルタイムで暗号化する方式です。処理は早いですが、データに特定のパターンが生じやすいデメリットがあります。

リアルタイムでの暗号化には、ストリーム暗号方式の方が適しているといえるでしょう。しかし、ブロック暗号方式の方が、セキュリティ強度が高く、安全性の面では優れています。

CCMPによるデータの完全性と機密性の確保

AESは、CCMPという暗号化方式で使用されています。CCMPは、データを暗号化するだけでなく、メッセージの改ざんを検出するための認証機能を備え、データの整合性も確保することが可能です。これにより、インジェクション攻撃に対する防御も強化されています。

パフォーマンスの最適化

AESは、最新のデバイスではハードウェアアクセラレーション(専用ハードウェアでの暗号化処理)を活用できるため、高速な暗号化と復号化が可能です。これにより、セキュリティを強化しながら、パフォーマンスへの影響を最小限に抑えられます。特に、大規模なネットワーク環境や高いトラフィック量を処理する環境では、AESのパフォーマンスは非常に有効です。

まとめ

TKIPとAESは、どちらも無線LANの暗号化に用いられる技術ですが、TKIPには脆弱性があり、AESの方が高い安全性を持ちます。そのため、セキュリティプロトコルにWPAを採用している場合は、WPA2やWPA3への移行が推奨されます。無線LAN環境の安全性を高めるために、対策を検討してみてください。