著者:田中麻維

大手電機メーカー系のSierに入社後、インフラエンジニアとしてLinuxサーバーの構築や保守・運用、ソフトウェアの開発業務を経験。アイティベル入社後は、IT領域の執筆などを行う。

ファイアウォールとUTMは、サイバー攻撃や不正アクセスを防止するセキュリティ製品として、多くの企業で導入されています。どちらも外部からの不正侵入を防ぐ役割を担うため「どのような違いがあるのかわからない」と感じている方も多いのではないでしょうか。

本記事では、ファイアウォールとUTMの違い、それぞれのメリット・デメリットについて詳しく解説します。両者の違いを正確に理解すれば、どちらを導入するべきかを判断でき、自社に適したセキュリティ対策を講じられるでしょう。自社のセキュリティ対策を強化したいと考えている方は、ぜひ参考にしてください。

1. ファイアウォールとUTMとは

はじめに、ファイアウォールとUTMの概要を解説します。

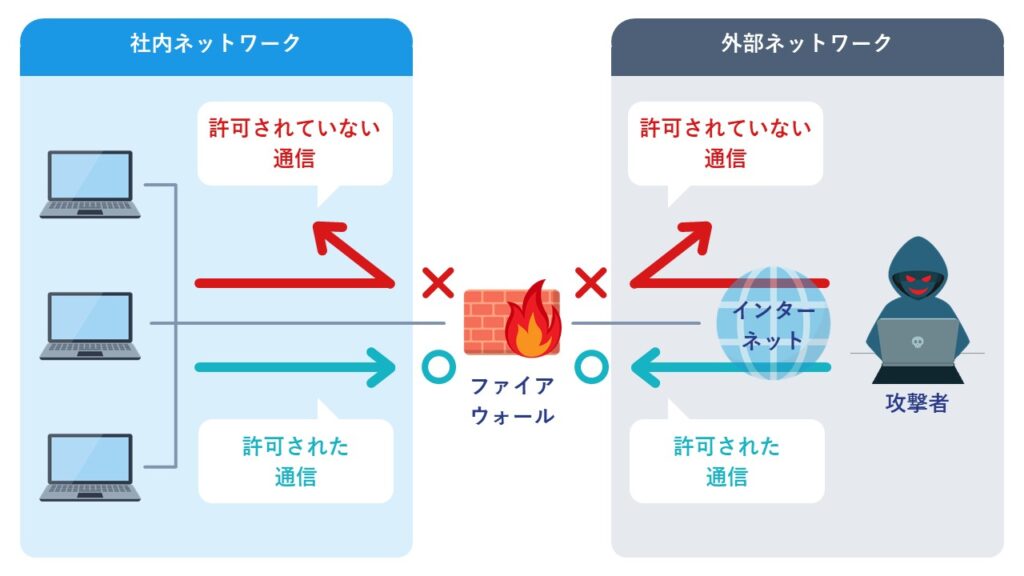

ファイアウォールとは

ファイアウォールは、社内ネットワークと外部ネットワークとの間に設置するセキュリティ製品です。主に不正アクセスやサイバー攻撃を防ぐ目的で利用されています。ファイアウォールは、自社のセキュリティポリシーや定義されたルールに則って送受信されるデータパケットを監視し、通信を許可・遮断するといった判断が可能です。

ファイアウォールの特徴、仕組みについてはこちらの記事を参照してください。

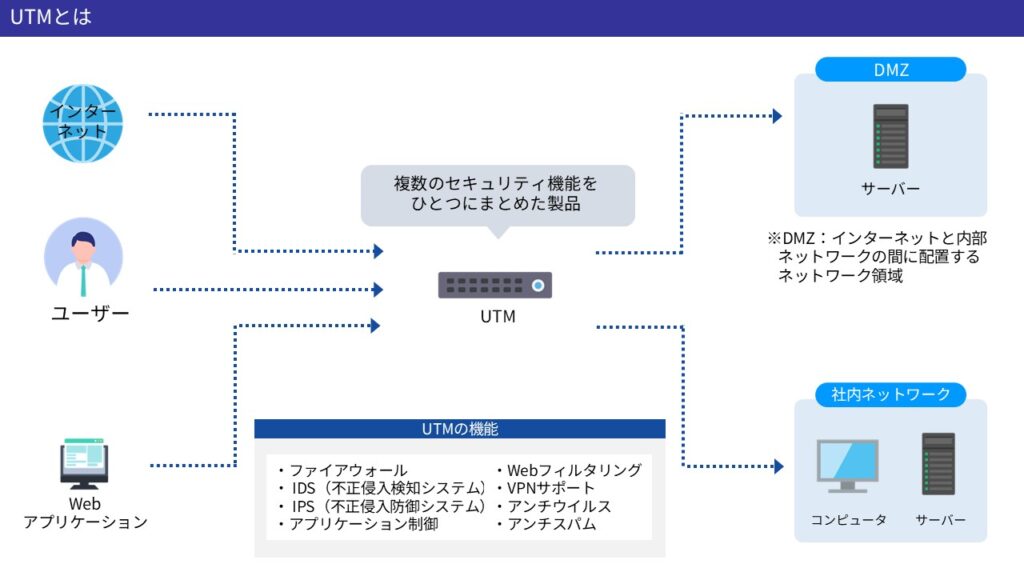

UTMとは

UTM(Unified Threat Management=統合脅威管理)とは、複数のセキュリティ機能を一つにまとめた製品を指します。製品によって搭載機能は異なりますが、代表的な機能は以下のとおりです。

- ファイアウォール

- IDS(不正侵入検知システム)

- IPS(不正侵入防御システム)

- アプリケーション制御

- Webフィルタリング

- VPNサポート

- アンチウイルス

- アンチスパム

上記の機能を一つのソリューションとして提供するUTMを導入することで、セキュリティ管理の複雑さを解消でき、担当者の導入と管理の簡素化につながります。

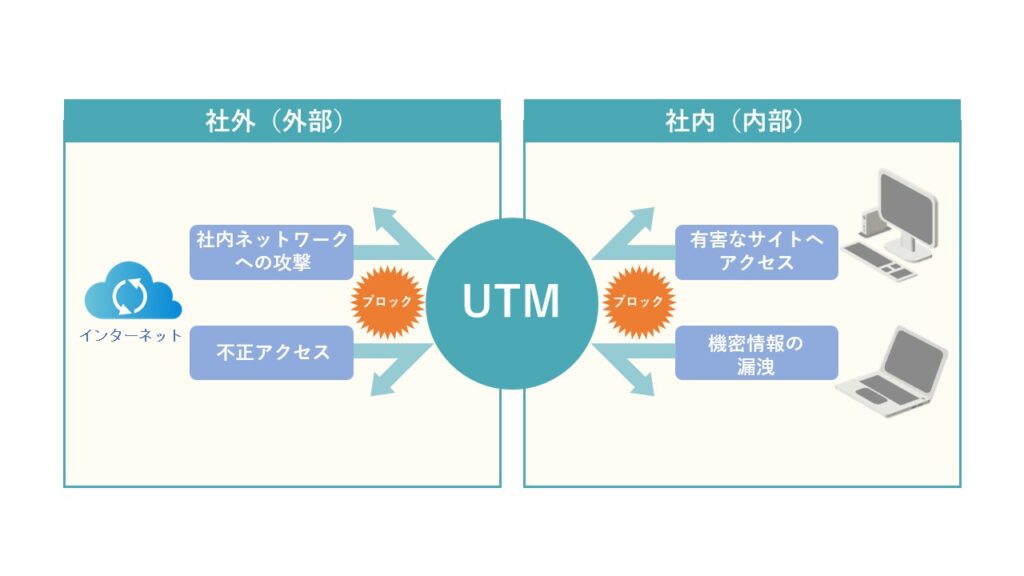

UTMの仕組み

UTMはアプライアンス(専用機器)として提供されるのが一般的であり、インストール不要でスピーディーに導入できます。ネットワークの出入り口であるゲートウェイ近くに設置されるのが一般的です。統合された管理コンソールを通じて、管理者はセキュリティポリシーの設定や更新を行い、ネットワーク全体のセキュリティ状態を監視できます。

2.ファイアウォールとUTMの違い

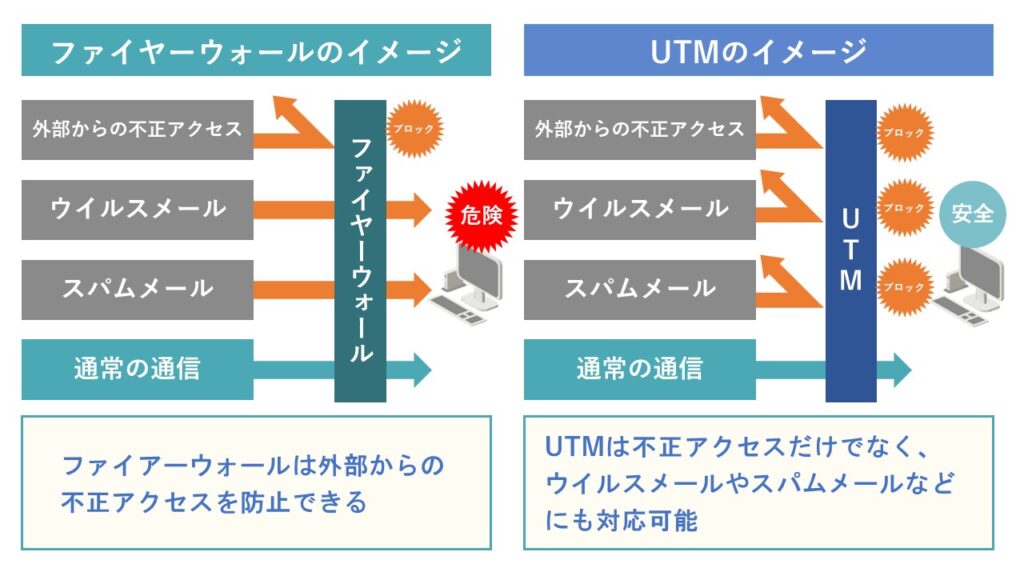

ファイアウォールとUTMの大きな違いは、セキュリティ対策の範囲です。ファイアウォールは主にネットワークトラフィックを監視し、許可された通信のみを通過させるセキュリティデバイスです。一方、UTM(統合脅威管理)はファイアウォールの機能に加えて、アンチウイルス、アンチスパム、IDS・IPS、Webフィルタリングなど複数のセキュリティ機能を一つのデバイスに統合しているため、より広範囲のセキュリティ脅威に対応できます。

UTMが必要とされている背景

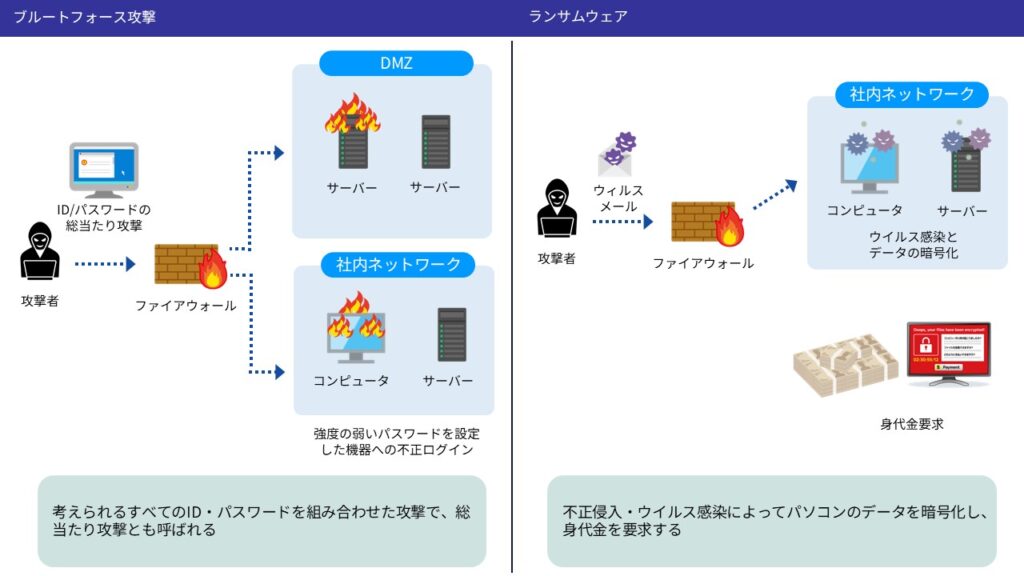

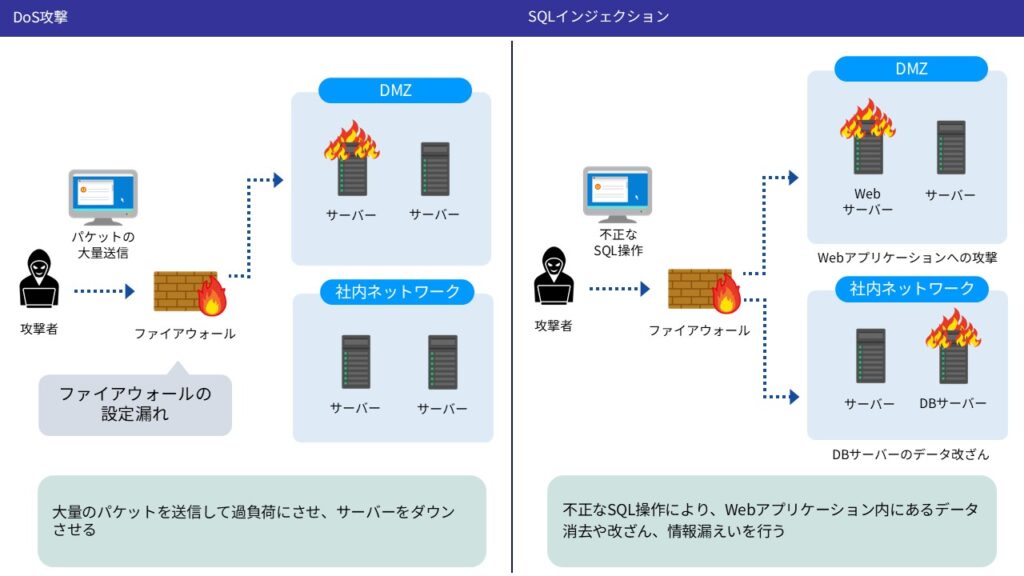

企業のネットワークを狙ったサイバー攻撃は年々増加しており、手口も巧妙化しています。近年、多発しているサイバー攻撃は以下のとおりです。

| 攻撃名 | 内容 |

|---|---|

| ブルートフォース攻撃 | 「総当たり攻撃」と呼ばれており、考えられるID・パスワードのパターンをすべて試すことで不正ログインを試みる |

| ランサムウェア | パソコンに不正侵入して企業のデータを暗号化し、データの復号を条件に高額な身代金を要求する |

| DoS攻撃 | Webサイトに過大な負荷をかけて、サーバーを停止させる |

| SQLインジェクション | SQLを使って、Webアプリケーション内のデータ消去や改ざん、情報漏えいなどを行う |

このようなサイバー攻撃に対応するためには、ファイアウォール単体のセキュリティ対策では不十分です。また、リモートワークの普及やクラウドサービスの利用増加も、総合的なセキュリティ対策を講じられるUTMの必要性を高めています。

さらに、昨今のクラウドサービスの利用増加に伴い「ゼロトラスト」の考え方にもとづいたセキュリティ対策が推奨されています。ゼロトラストにもとづくセキュリティ対策を実施するには、膨大な手間とコストがかかります。UTMは1台に複数のセキュリティ機能を備えているため、セキュリティ製品を一つひとつ導入・運用するよりもコストを抑えることが可能です。UTMの活用により、ゼロトラストにもとづいたセキュリティ対策を講じやすくなるでしょう。

UTMのトレンド

昨今のテクノロジーの進化に伴い、さまざまなタイプのUTMが開発されています。近年トレンドとなっているのは、クラウドベースのUTMや、AI技術と統合したUTMです。クラウドベースのUTMは、容易に導入・管理でき、リモートワークのセキュリティ対策に適しているのが魅力です。さらに、提供事業者側が定期的にアップデートやメンテナンス作業を実施するため、運用負担を軽減できるメリットもあります。

AI技術を搭載したUTMは、自動的に脅威を検出して対処する能力を高めることが可能です。未知の脅威にも迅速に対応できるようになるため、企業のセキュリティレベルを格段に高められるでしょう。また、近年のモバイルデバイスやIoTデバイスの普及に伴う、デバイスを一括管理したいというニーズの増加も、UTMの普及を促す一因となっています。

3.ファイアウォールとUTMのメリット・デメリット

ファイアウォールかUTMのどちらを導入するべきか判断に迷う場合、まずはそれぞれのメリット・デメリットを押さえておくことが重要です。この章では、ファイアウォールとUTMのメリット・デメリットについて詳しく解説します。

ファイアウォールのメリット

ファイアウォールは、ネットワークセキュリティに特化している点が特徴です。ファイアウォールを導入すれば、不正アクセスを検知・防止できます。たとえば、ファイアウォールに搭載されている「フィルタリング機能」では、IPパケットのヘッダ情報などから不正アクセスかどうかを判断し、安全と認識されたアクセス以外を拒否することが可能です。

また、ファイアウォールは単一機能に特化しているため効率的に動作し、ネットワークに与える影響を最小限に抑えられるメリットがあります。UTMに比べて初期投資や運用コストを抑えられる可能性が高いでしょう。

ファイアウォールのデメリット

ファイアウォールのデメリットは、保護範囲が限定的な点です。ネットワークを狙った攻撃には対応できますが、アプリケーションの脆弱性を狙った攻撃などには対応できません。また、ウイルスが含まれているかどうかを精査できないため、ファイアウォール単体でのセキュリティ対策では不十分といえるでしょう。

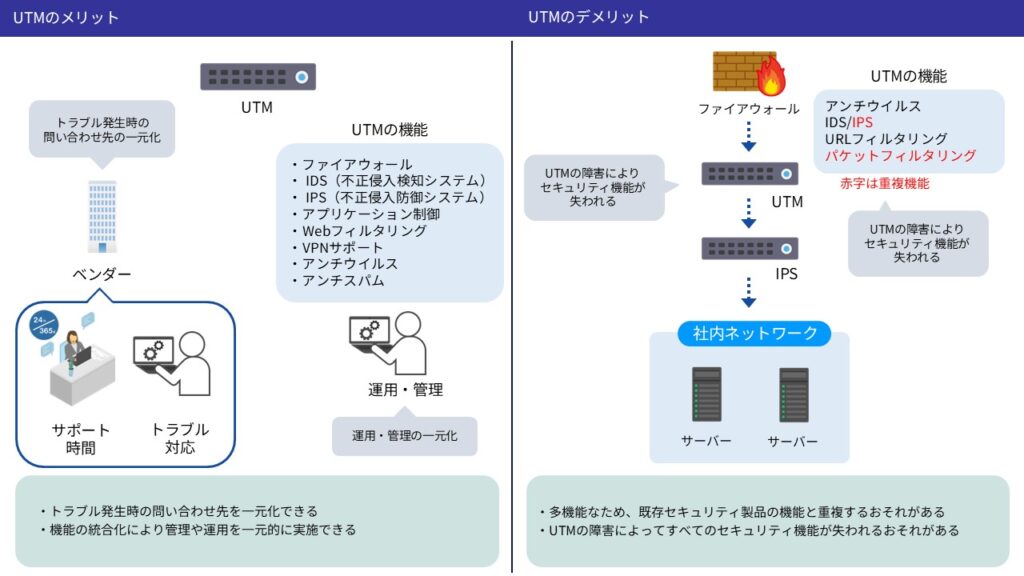

UTMのメリット

UTMのメリットは、個別にセキュリティ対策を講じる手間やコストを削減できる点です。個別にセキュリティ対策をしている場合、トラブルが起こったときにそれぞれの業者に連絡する必要がありますが、UTMの場合は一つの業者に連絡するだけで済みます。スムーズなトラブル対応が可能であり、運用コストの削減が期待できるでしょう。

さらに、UTMは一つの製品のなかにさまざまなセキュリティ機能が搭載されているため、一元管理しやすく、セキュリティポリシーの統制が容易となることもメリットです。

UTMのデメリット

UTMには、自社で使わない機能が含まれているケースもあり、コストの無駄につながるおそれがあります。また、UTM製品にトラブルが発生すると、企業内のセキュリティ機能すべてが止まりかねません。

上記のメリット・デメリットを考慮すると、ファイアウォールは特定の用途や環境においてUTMより適している可能性があります。一方で、複雑化するセキュリティ脅威に対して、より包括的な保護を求める場合はUTMが推奨されます。特に、専任のセキュリティ担当者がいない企業や、複数の製品を導入・運用する手間を削減したい企業の場合、UTMを導入することで管理作業を効率的に行えるでしょう。

4. UTM製品を選定する際のポイント

UTM製品を選定する際に重要なポイントは以下の5つです。

- 必要な機能が搭載されているかどうか

- 操作性

- サポート体制

- 総合的なコスト

- 他システムとの連携性

それぞれのポイントについて詳しく解説します。

必要な機能が搭載されているかどうか

UTM製品を選定する際には、まず搭載されている機能を確認し、企業のニーズや課題とマッチしているかどうかを確認しましょう。さらに、企業の成長や変化するセキュリティ要件に合わせてシステムを柔軟に拡張できるか、容易にアップグレードできるかも併せて確認してください。

操作性

管理画面が直感的で使いやすい製品を選ぶことも重要です。シンプルで操作しやすい管理画面ほど、セキュリティ管理者は運用しやすくなります。また、無料トライアルを実施している製品であれば、事前に試してみるのがおすすめです。

無料トライアル期間にUTM製品の操作感を確認しておけば、導入するべきかどうかを判断しやすくなります。

サポート体制

UTMは基本的に24時間365日稼働し続ける必要があるため、ベンダーのサポート体制も確認しておく必要があります。特に、サポート内容や対応時間、トラブルが発生したときの連絡手段などを事前に確認しましょう。

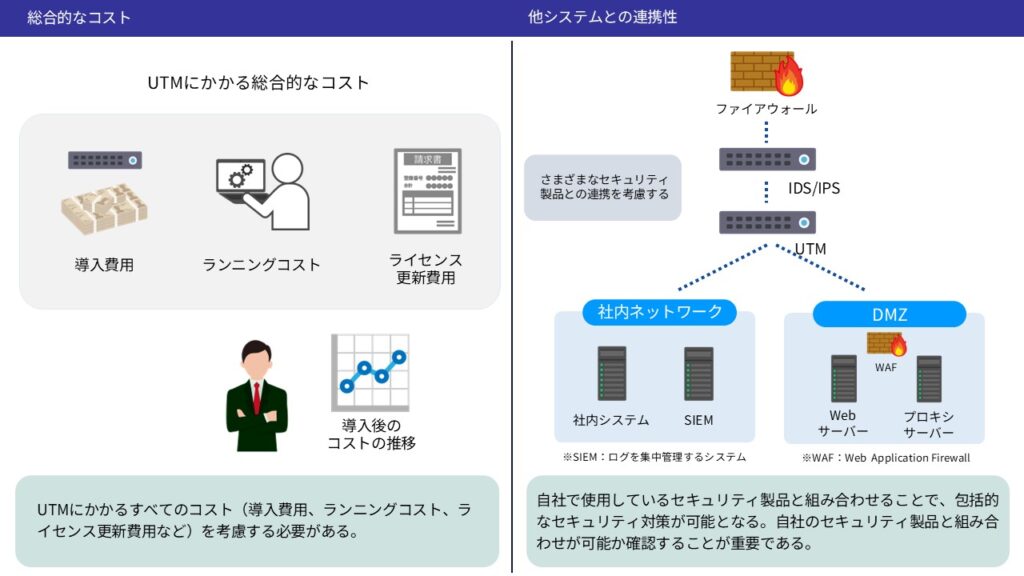

総合的なコスト

UTMは初期の導入コストだけではなく、導入後もさまざまな運用コストが発生します。メンテナンス費用やライセンスの更新費用なども確認しておきましょう。

他システムとの連携性

UTMと企業内で使っているシステムを連携すれば、より包括的なセキュリティ対策が可能となります。既存のネットワークインフラや、ほかのセキュリティツールとスムーズに連携できるかどうかも確認しておくとよいでしょう。

5. UTMを運用する際のポイント

続いて、企業でUTMを運用する際のポイントを3つ紹介します。UTMを効果的に使うためにも、以下のポイントは必ず押さえておきましょう。

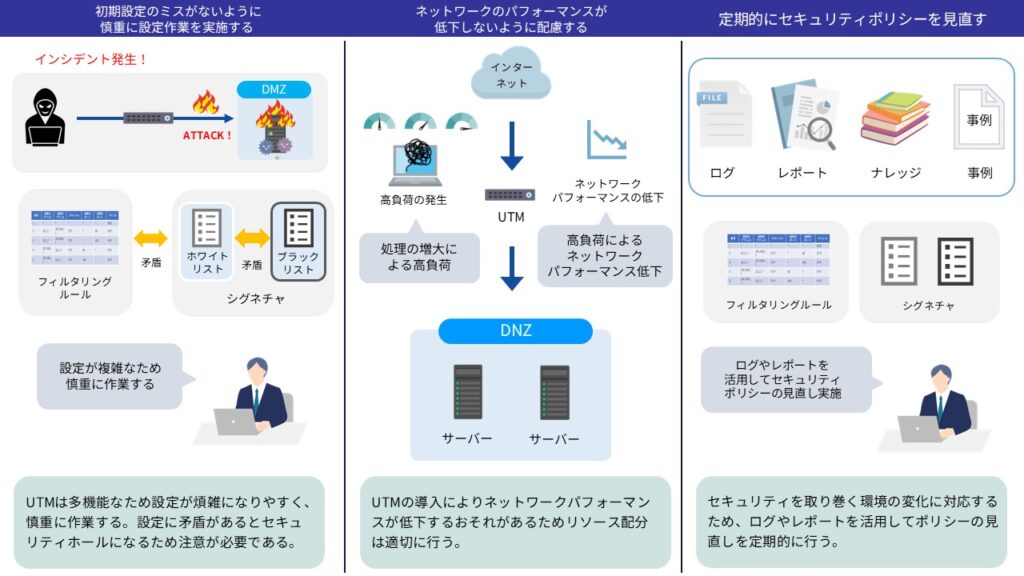

初期設定のミスがないように慎重に設定作業を実施する

UTMでは多くの機能が統合されているため、設定作業が複雑になりがちです。設定作業の時点で誤りや不備があると、セキュリティの脆弱性につながります。誤った設定によるセキュリティホールを避けるためにも、設定作業は慎重に行ってください。

ネットワークのパフォーマンスが低下しないように配慮する

UTMを導入すると、ネットワークのパフォーマンスが低下するおそれがあります。その結果、通常業務に支障をきたしかねません。そのため、UTMの機能がネットワークのパフォーマンスに影響を与えないように、リソースの割り当てを適切に行うことが非常に重要です。

定期的にセキュリティポリシーを見直す

昨今のセキュリティ環境の変化に素早く対応するためには、セキュリティポリシーを定期的に見直すことも重要です。UTMは、動作状況をログとして出力したり、レポートとして出力したりする機能を搭載した製品が多く存在します。これらの機能を有効に活用しながら、セキュリティポリシーの見直しを行っていきましょう。

6.まとめ

今回は、ファイアウォールとUTMの違いと、それぞれのメリット・デメリットについて解説しました。

ファイアウォールとUTMの大きな違いは、セキュリティ対策の範囲です。UTMにはウイルス感染対策や迷惑メール対策などの機能が搭載されている分、ファイアウォールと比較するとセキュリティ対策の範囲は広くなります。

ファイアウォールはUTMに比べて初期投資や運用コストを抑えられるものの、セキュリティの保護範囲が限定される点がデメリットです。UTMの場合は、個別にセキュリティ対策を講じる手間やコストを削減できる一方、UTM製品にトラブルが発生すると企業内のセキュリティ機能がすべてストップするリスクがあります。

それぞれにメリットとデメリットがありますが、昨今のセキュリティ脅威に対してより包括的な保護を求める場合はUTMがおすすめです。自社に合ったセキュリティ製品を導入し、より強固なセキュリティ対策を講じていきましょう。