著者:田中麻維

大手電機メーカー系のSierに入社後、インフラエンジニアとしてLinuxサーバーの構築や保守・運用、ソフトウェアの開発業務を経験。アイティベル入社後は、IT領域の執筆などを行う。

現代のビジネス環境は、リモートワークの普及やクラウドサービスの利用拡大により大きく変化しています。このような状況下で、企業のネットワークセキュリティを強化し、信頼性の高い認証システムの構築がますます重要となっています。RADIUS認証は、そのようなニーズに応える基本的かつ強力な認証方式です。本記事では、RADIUS認証の基本概念から設定方法、ユースケースから構築・運用のポイントまで幅広く解説します。

1. RADIUS認証とは

RADIUSは古くから使われている認証方式です。ここではまず、RADIUS認証の基本的な考え方と重要性、ほかの認証プロトコルとの比較について解説します。

RADIUS認証とは

RADIUS (Remote Authentication Dial-In User Service) は、ネットワーク接続の際に利用されるユーザー認証プロトコルです。Livingston Enterprisesによって開発され、現在ではIETF(Internet Engineering Task Force)によって標準化されています。

RADIUS認証は、ネットワークアクセス制御の一環として、ネットワーク接続しようとするユーザーの認証、認可および記録(アカウンティング)の機能を持っています。RADIUSは主に大規模なネットワークに接続するユーザーを検証し、接続の許可と記録を一元化するために使用されます。

RADIUS認証の重要性

RADIUS認証は、ネットワーク全体のセキュリティを強化するために重要な役割を担います。特に大規模な企業ネットワークでは、多数のユーザーやデバイスがネットワークに接続されるため、信頼性の高い認証システムが必要です。RADIUSは、ネットワーク接続する多数のユーザー認証を集中管理できるため、管理の効率化とセキュリティの向上の両方を実現できる、重要なプロトコルです。

RADIUS認証とほかの認証プロトコルの比較

RADIUSのように、ネットワーク上でユーザー認証を行う代表的なプロトコルに、TACACS+が挙げられます。

TACACS+とは

TACACS+はCiscoが開発した認証プロトコルで、主にネットワークデバイスの管理に使用されています。認証と認可のプロセスが分離されており、細かいアクセス制御が可能で、通信全体が暗号化されるため高いセキュリティを持っていることが特徴です。

RADIUSとTACACS+の違い

RADIUSとTACACS+はどちらも認証プロトコルですが、用途と機能に違いがあります。RADIUSはネットワークアクセス制御に特化しており、主にWi-FiやVPN接続など企業のネットワーク接続の際、ユーザー認証と認可に使用されます。RADIUSはUDPを使用し、認証情報のみを暗号化しますが、TACACS+はネットワークデバイスの管理に特化しており、TCPを使用し、通信全体を暗号化します。認証と認可を分離して処理できるため、詳細なアクセス制御が可能です。主にRADIUSはネットワーク接続を行うユーザーアクセスに、TACACS+はCisco製のネットワーク機器の管理に使い分けられています。

2. RADIUSの基本構成

RADIUSは認証プロトコルとしてシンプルな構成となっていることが特徴です。ここでは、 RADIUSの基本的な構成について解説します。

RADIUSの基本構成

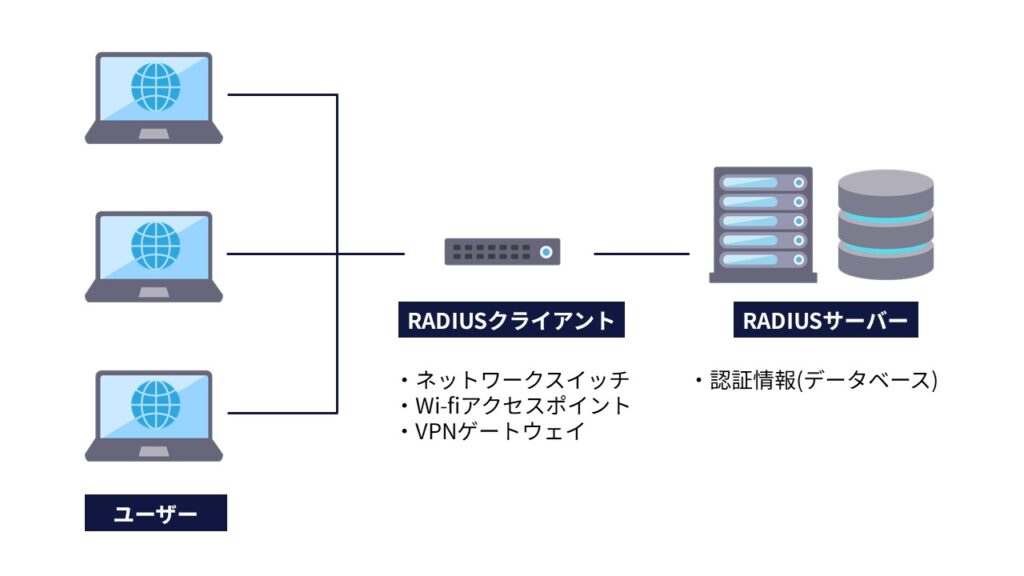

RADIUSの基本構成は主に「RADIUSサーバー」「RADIUSクライアント」「ユーザー」の三つの要素で成り立っています。

RADIUSサーバーは認証情報を保持し、認証要求に応じて適切な認可を行う役割を担います。一方、RADIUSクライアントはネットワークデバイスとして、ユーザーからのネットワークアクセスがあった場合に、ユーザーの認証情報をRADIUSサーバーに転送する役割を担います。この構成により、RADIUSは大規模なネットワークでもユーザー認証を確実に行い、ネットワーク全体のセキュリティを強化し、集中管理を可能にします。

RADIUSサーバーの役割

RADIUSサーバーは、ユーザー認証情報を保存し、クライアントからの認証要求に応答する役割を担います。認証情報は通常、ユーザー名とパスワード、あるいはデジタル証明書などで構成されます。RADIUSサーバーは、認証が成功した場合にユーザーに対してアクセス権を付与し、失敗した場合にはアクセスを拒否します。このように、RADIUSサーバーはネットワークの入口を制御し、不正アクセスを防ぐ役割を果たしています。また、RADIUSサーバーは認可だけでなく、ユーザーのネットワーク接続・使用状況を記録するアカウンティング機能も持っています。管理者はユーザーの行動を追跡し、必要に応じて監査を行えます。

RADIUSクライアントの役割

RADIUSクライアントは、RADIUSサーバーに対して認証要求を送信するネットワークデバイスです。具体的には、ネットワークスイッチ、Wi-Fiアクセスポイント、VPNゲートウェイなどがRADIUSクライアントとして機能します。これらのデバイスは、ユーザーがネットワークにアクセスしようとする際に、ユーザーの認証情報を収集し、RADIUSサーバーに送信します。RADIUSクライアントは、認証情報を適切に収集し、サーバーに送信する役割を果たして、ネットワーク全体のセキュリティを保つ役割を担っています。また、RADIUSクライアントは、RADIUSサーバーから受け取った認可情報をもとに、ユーザーに適切なアクセス権の付与も行います。

3. RADIUS認証の仕組み

RADIUS認証はユーザー、RADIUSクライアント、およびRADIUSサーバー間で行われる認証プロセスだと解説してきました。ここでは基本的なRADIUS認証の流れについて解説します。

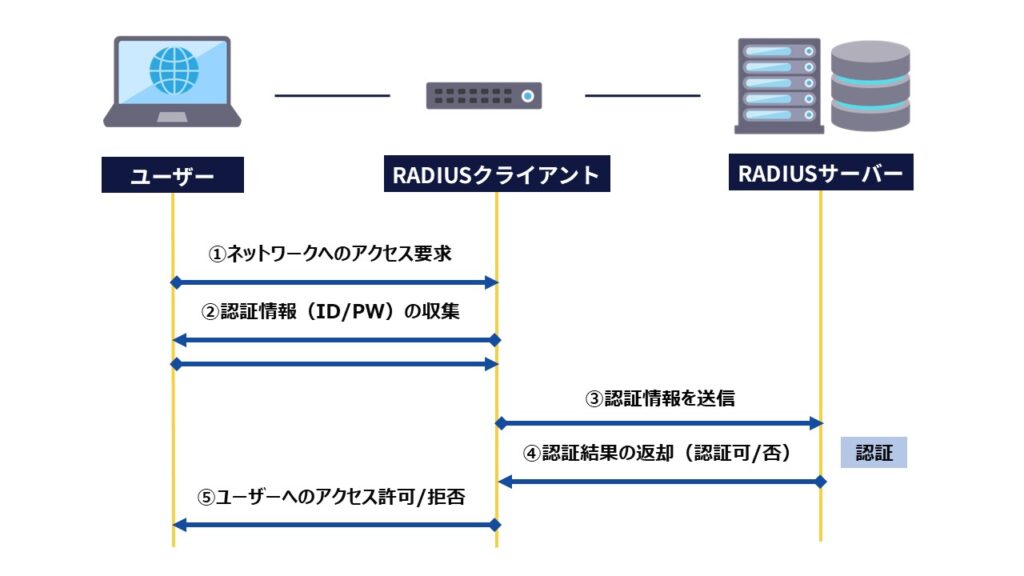

RADIUS認証の流れ

RADIUS認証の基本的な流れは下記のとおりです。

①ユーザーがネットワークにアクセスしようとする。

②RADIUSクライアント(例:ネットワークスイッチ)がユーザーの認証情報、ユーザー名(ID)とパスワード(PW)を収集する。

③RADIUSクライアントが収集した認証情報をRADIUSサーバーに送信する。このとき、RADIUSプロトコルを使用して認証情報を安全に送信する。

④RADIUSサーバーが受信した認証情報をデータベースと照合し、認証の結果をRADIUSクライアントに返送する。

⑤認証が成功した場合、RADIUSサーバーはユーザーに適切なアクセス権を付与し、クライアントに通知する。認証が失敗した場合、アクセスを拒否する。

⑥RADIUSクライアントは、サーバーからの応答に基づいて、ユーザーにネットワークアクセスを許可するかどうかを決定する。

RADIUS認証の詳細な仕組みは、下記の関連記事を参照してみてください。

4. RADIUS認証の設定方法

これまで、RADIUS認証の概要と仕組みについて見てきました。ここでは、RADIUS認証のインストールと設定方法について解説します。

代表的なRADIUSサーバーソフトウェア

RADIUSサーバーはソフトウェアとして提供されています。代表的なRADIUSサーバーソフトウェアは下記のとおりです。

- FreeRADIUS

- Microsoft NPS

FreeRADIUS

FreeRADIUSは、広く使用されているオープンソースのRADIUSサーバーソフトウェアです。オープンソースであるため、無料で利用でき、コミュニティによるサポートも充実しており、高いカスタマイズ性を持ち、多様なネットワーク環境にも対応可能なのが特徴です。設定ファイルを直接編集すると、細かな設定が可能であり、柔軟に運用できます。また、FreeRADIUSは多くのプロトコルやデータベースとの互換性を持ち、大規模なネットワーク環境でも効率的に動作できます。

Microsoft NPS

Microsoft NPS (Network Policy Server) はWindows Serverに組み込まれているRADIUSサーバーソフトウェアです。Windows環境での利用に適しており、Active Directoryとシームレスに統合できます。そのため、既存のWindowsネットワークインフラを活用し、ユーザー認証情報を一元管理できます。NPSは、GUIを使って視覚的に設定できるため、比較的容易に導入・運用が可能です。また、Microsoftのサポートを受けられる点も大きなメリットといえます。

RADIUSサーバーの基本的な設定手順

RADIUSサーバーを設定するための基本的な手順は以下のとおりです。

RADIUSサーバーソフトウェアをインストールする

FreeRADIUSの場合、Linuxディストリビューションのパッケージ管理システム(たとえば、Ubuntuではapt-getなど)を使用してインストールします。Microsoft NPSの場合は、Windows Serverの機能として提供されているため「サーバーの役割」としてRADIUSサーバーソフトウェアを追加すると、利用可能になります。

ユーザー認証情報をデータベースに登録する

認証情報は、ユーザー名とパスワード、またはデジタル証明書などをデータベースに登録します。FreeRADIUSでは、usersファイルやSQLデータベースを使用して管理します。NPSでは、主にActive Directoryを使用してユーザー情報を管理します。

クライアントデバイスをRADIUSサーバーに登録する

ネットワークデバイス(RADIUSクライアント)をRADIUSサーバーに登録します。FreeRADIUSでは、clients.confファイルにデバイス情報を追加します。NPSでは、ネットワークポリシーでクライアントデバイスを設定すると、登録可能です。

認証プロトコルを設定する

使用する認証プロトコル(たとえばPAP、CHAP、MS-CHAPv2など)を設定します。FreeRADIUSでは、各プロトコルの設定ファイルを編集します。NPSでは、ポリシー設定で認証方法を指定します。

5. RADIUSのユースケース

RADIUSは主に大規模なネットワークにおける認証方式として活用されます。ここでは、RADIUSの具体的なユースケースについて紹介します。

企業の内部ネットワークでの利用

RADIUSは、企業の内部ネットワークにおいて、LANやWANの認証で広く使用されています。特に、企業内のネットワークデバイス間の認証や従業員のアクセス制御に多く利用されています。たとえば、従業員がオフィスのネットワークに接続する際に、スイッチやルーターがRADIUSサーバーに対して認証要求を送り、ユーザーの資格情報を確認します。この方式により、不正アクセスを防ぎ、ネットワークのセキュリティを強化できます。また、RADIUSを使用すると、全社的に統一されたポリシーを適用し、アクセス権限を一元管理できるため、管理の効率化も図れます。

Wi-Fiネットワークの認証

Wi-Fiネットワークの認証でも、RADIUSは重要な役割を果たします。ユーザーがWi-Fiアクセスポイントに接続する際に、アクセスポイントはRADIUSサーバーに認証要求を送信し、ユーザーの資格情報を確認します。この方式により、安全なワイヤレス接続が確立され、不正なデバイスやユーザーがネットワークにアクセスするのを防げます。特に、企業や学校など、大規模な環境では、複数のアクセスポイントを管理するためにRADIUS認証が不可欠です。さらに、WPA2-Enterpriseなどのモードを使用すれば、エンドツーエンドの暗号化が提供され、通信内容の盗聴や改ざんを防止できます。

VPN接続の認証

リモートワークの普及にともない、VPN(Virtual Private Network)接続の認証にもRADIUSが広く使用されています。従業員が自宅や外出先から企業ネットワークにアクセスする際に、VPNゲートウェイがRADIUSサーバーに認証要求を送り、ユーザーの資格情報を確認します。この仕組みにより、安全なリモート接続が提供され、従業員は企業内のリソースに安全にアクセスできます。RADIUSを使用すると、ユーザー認証情報を一元管理でき、アクセス制御を厳格に行えます。また、多要素認証(MFA)を組み合わせると、セキュリティをさらに強化できます。

クラウドでの利用例

クラウド環境でもRADIUS認証を利用できます。クラウドベースのRADIUSサーバーを使用すると、オンプレミスとクラウド間のシームレスな認証を実現できます。たとえば、Microsoft AzureやAmazon Web Services (AWS) などのクラウドサービスに対して、RADIUS認証を適用すると、ユーザーは一貫したセキュリティポリシーのもとでクラウドリソースにアクセスできます。企業はクラウド環境のセキュリティを強化し、オンプレミス環境と同様の管理をクラウドにも適用できます。また、クラウドベースのRADIUSサーバーは、スケーラビリティが高く、大規模なユーザー数にも対応可能で、可用性も高いため、サービスやビジネスの継続性を高められます。

6. RADIUSの導入・運用のポイント

RADIUSを効果的、効率的に導入・運用するには守るべきポイントがいくつかあります。最後に、RADIUSの導入・運用におけるポイントについて解説します。

RADIUS認証のセキュリティ強化策

RADIUSをより安全に導入・運用するために、認証のセキュリティ強化が重要です。

強力な認証プロトコルの使用

RADIUSでは、PAP、CHAP、MS-CHAPv2などの認証プロトコルを選択できますが、より強力なプロトコルを使用すれば、セキュリティを向上させられます。MS-CHAPv2は、チャレンジ-レスポンスの仕組みを用いて、パスワードを安全に認証します。また、多要素認証(MFA)を導入すれば、さらなるセキュリティ強化も可能です。

通信の暗号化

RADIUS認証情報を安全に保つために、通信の暗号化は不可欠です。IPsecやTLSを使用して、RADIUSサーバーとクライアント間の通信を暗号化し、データの盗聴や改ざんを防げます。特に、インターネット越しにRADIUS認証を行う場合は、暗号化は必須といえます。

強固なパスワードポリシー

ユーザーへ強力なパスワードの使用を推奨することも重要です。定期的なパスワード変更を促し、複雑なパスワードポリシーを設定すると、認証情報の漏えいを防げます。また、パスワードの使い回しを防止するために、パスワード履歴を管理し、同じパスワードを再使用不可にすることも推奨されます。

運用管理の効率化

RADIUSサーバーの管理を効率化するためには、以下のポイントが重要です。

集中管理

RADIUSサーバーはユーザー認証情報を一元的に管理でき、複数のネットワークデバイスやアプリケーションに対する認証を一括で行えます。この仕組みにより、デバイスごとに認証設定を行う手間が省け、管理が効率化されます。特に、Active Directoryなどのディレクトリサービスと統合して、ユーザー情報を一元管理し、変更や更新を迅速に反映できます。

自動化とスクリプトの活用

RADIUSサーバーの設定や管理作業を自動化すると、管理の効率をさらに高められます。スクリプトや自動化ツールを使用して、定期的なバックアップ、ログの管理、ポリシーの更新などを自動化すると、管理者の手間を減らし、ヒューマンエラーを最小限に抑えられます。

可視性と監視

RADIUSサーバーの運用状態を常に監視し、問題が発生した際には迅速に対応できる体制づくりが重要です。システム監視ツールなどを活用して、サーバーの稼働状況、認証の成功率、エラーログなどをリアルタイムで把握し、必要に応じてアラートを設定すると、迅速にトラブルシューティングができます。

7. まとめ

本記事では、RADIUS認証の基本概念から設定方法、ユースケースから構築・運用のポイントまでを解説しました。大規模なネットワークにおいて、セキュリティと運用の効率化の両立は非常に重要です。RADIUSというシンプルな仕組みを導入すると、ネットワークセキュリティの確保と効率的な運用の両方を実現できます。専門家の協力を得ながら、RADIUSの導入をぜひ検討してみてください。