著者:田中麻維

大手電機メーカー系のSierに入社後、インフラエンジニアとしてLinuxサーバーの構築や保守・運用、ソフトウェアの開発業務を経験。アイティベル入社後は、IT領域の執筆などを行う。

近年、企業のネットワークセキュリティに関する課題が増えてきています。特にWi-Fiセキュリティは、情報漏えいのリスクを減らし、企業経営を安全に保つための重要な役割を果たしています。新しいハッキング技術や増加するサイバー攻撃など、セキュリティに対する脅威が進化を続ける中で、企業も適切な知識とスキルを身に付け、Wi-Fiセキュリティを強化するための明確な指針が必要です。

この記事ではWi-Fiセキュリティ規格の代表であるWPA2について、基礎から応用まで幅広く解説します。

1. WPA2とは

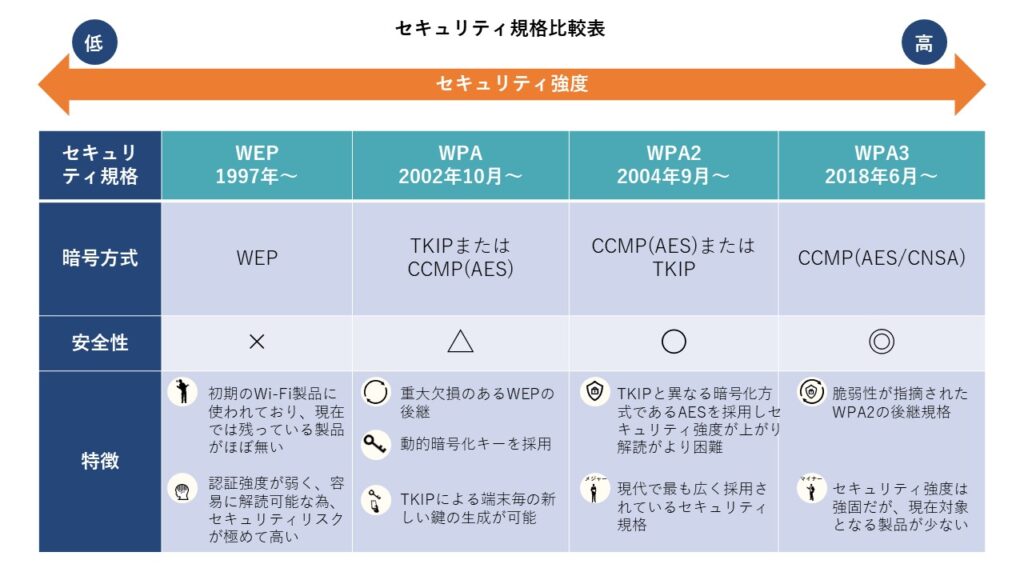

WPA2とは(Wi-Fi Protected Access 2)の略称です。Wi-Fiネットワークのセキュリティを強化するため2004年に導入された規格で、Wi-Fi通信を暗号化し、不正アクセスやデータ漏えいを予防できます。

Wi-Fiセキュリティが企業運営に不可欠である現代において、WPA2の役割はますます重要になっています。

前身であるWPAよりもセキュリティ機能が大幅に向上しており、現在では世界中の無線ネットワークで標準的なセキュリティ規格として広く採用されています。WPA2の利用で、個人から大企業まで、データの安全性を確保しつつ、信頼性の高い無線通信が可能になりました。

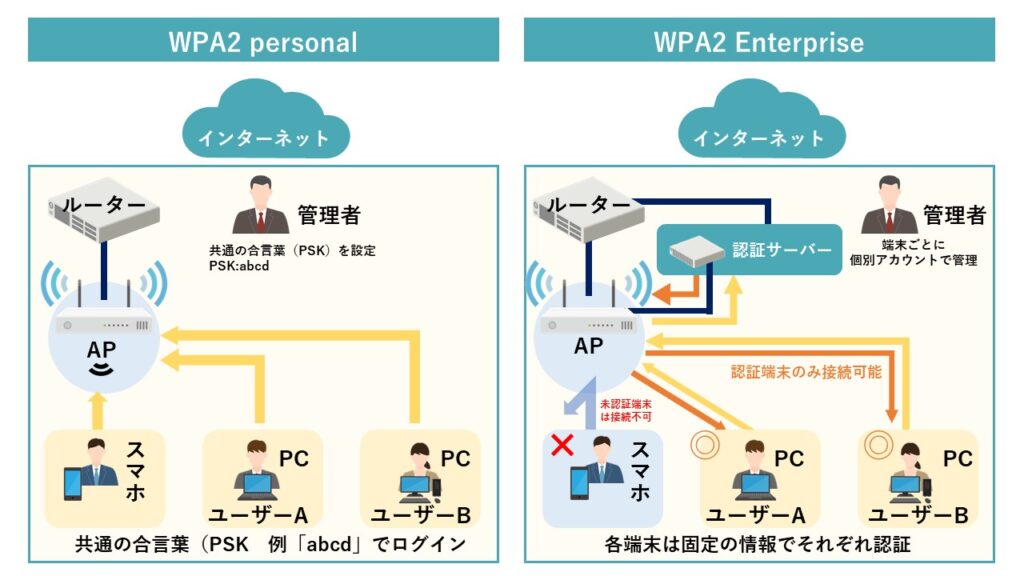

WPA2の種類

WPA2は「WPA2-Personal」と「WPA2-Enterprise」という二つのモードを提供し、使用環境やセキュリティ要件に応じて選択できます。よって個人ユーザーから大企業まで、ニーズに合ったセキュリティ設定が可能です。以下にそれぞれのモードの特徴を紹介します。

WPA2-Personal

- 家庭や小規模オフィス向けに設計されており、設定が容易。

- 全ユーザーが共通のプリシェアードキー(PSK)でアクセス。

- デバイス認証により、一括管理が可能だが個別ユーザー管理は不可。

- セキュリティを維持するためにPSKの定期的な更新が必要。

WPA2-Enterprise

- 大規模ネットワーク向けに設計され、企業や教育機関で使用。

- 802.1XとEAPによる認証で、各ユーザーのアクセスを厳密に管理。

- 各ユーザーに固有の認証情報を割り当て、セキュリティインシデントに迅速対応。

- 組織全体で一貫したセキュリティポリシーを適用し、詳細なアクセス制御が可能。

WPA2の開発背景と重要性

2004年にWi-FiAllianceによって導入されたWPA2は、インターネットの普及に伴い増加するサイバー脅威に対応するために開発されました。特にTKIP(Temporal Key Integrity Protocol)の脆弱性を克服するために必要でした。TKIPは再利用可能なキーを用いるので、時間がたつとセキュリティが低下する問題がありました。

一方、WPA2ではAES(Advanced Encryption Standard)をもとにしたCCMP(Counter Mode with Cipher Block Chaining Message Authentication Code Protocol)を導入し、より強固な暗号化とデータの整合性保護を実現しました。技術革新により、ユーザーはどのような環境下でも信頼性の高い無線通信を享受できるようになりました。

WEPやWPAとの比較

WEP(Wired Equivalent Privacy)とWPA(Wi-Fi Protected Access)は、WPA2の前身であるWi-Fiセキュリティ規格です。これらの旧規格とWPA2との主な違いを紹介します。

WEP

- Wi-Fiの初期セキュリティ規格で固定暗号化キーを使用。

- 固定キーにより解読リスクが高く、セキュリティが弱い。

- 安全性が低いので、現在、使用は非推奨。

WPA

- WEPの後継として開発され、キーが動的に変化。

- TKIPを採用し、キー再生成でセキュリティを強化。

- 脆弱性が残るため、より安全なWPA2への移行推奨。

2. WPA2のセキュリティ特性

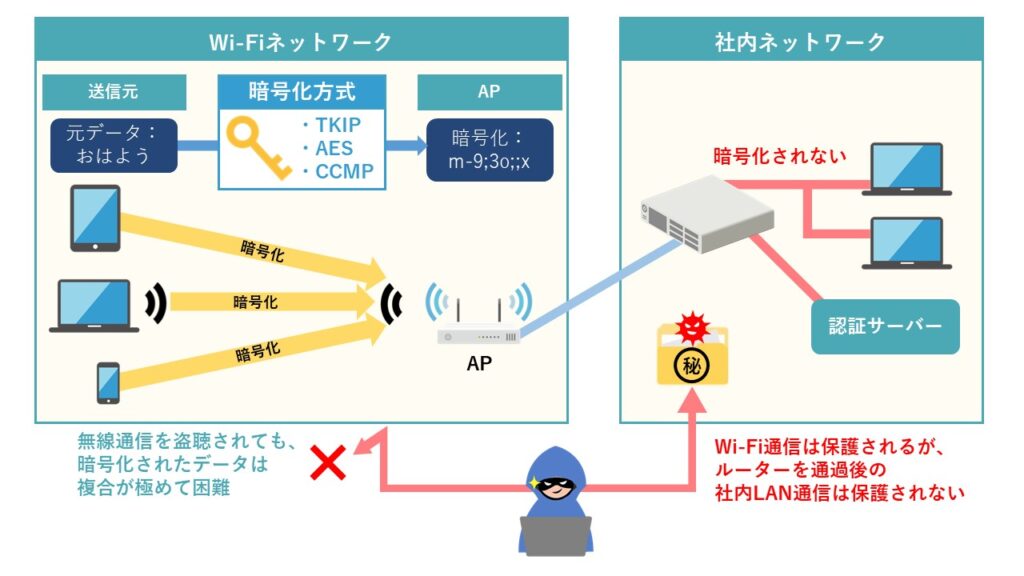

Wi-Fiのセキュリティは、暗号化方式と認証方式によって大きく効果が異なります。本章では、それぞれの特徴を紹介し、WPA2が実際の脅威にどのように対処しているのかを詳しく解説します。

暗号化方式

ここではWPA2が採用している主要な暗号化方式を紹介します。

TKIP(Temporal Key Integrity Protocol)

- WPA初期の主要暗号化方式。

- WEPの弱点を改善し、自動キー再生成と整合性チェックを導入。

- 現在の基準ではセキュリティが不十分で、非推奨。

AES(Advanced Encryption Standard)

- WPA2で採用された高度な暗号化方式。

- 固定長ブロックでデータを分割し、暗号化。

- 政府機関も使用するほど高い信頼性。

- 現在の無線LANセキュリティの標準。

CCMP(Counter Mode with Cipher Block Chaining Message Authentication Code Protocol)

- WPA2で使用されるAESベースの暗号化プロトコル。

- データ暗号化と認証を同時に行い、高いセキュリティを提供。

- TKIPより進んだセキュリティ機能を実現。

認証方式

データ保護とネットワークの安全性向上のためには適切な認証方式が不可欠です。ここではPSK認証とIEEE802.1X認証の二つを詳しく解説します。

PSK認証

- 個人用途や小規模ネットワークで主に使用される認証方式。

- 共有されたパスワード(プリシェアードキー)による簡易な認証。

- 認証設定は容易だが、共有パスワードによるセキュリティリスクも存在。

- ネットワークアクセスに必要な認証情報をすべてのユーザーが共有可能。

IEEE 802.1X

- 企業や大規模なネットワーク環境に適した認証方式。

- EAP(ExtensibleAuthenticationProtocol)を利用し、ユーザーに固有の認証情報を割り当てる。

- ネットワークアクセスは厳格に管理され、詳細なユーザー監視とアクセス制御が可能。

セキュリティ脅威への耐性

現代のWi-Fiネットワークは、さまざまなセキュリティ脅威にさらされています。WPA2は以下の脅威に耐性を持っています。

データの傍受と盗聴

WPA2はデータの傍受と盗聴に対しAES暗号化を利用して、無線ネットワーク通信を保護します。強力な暗号化により、盗聴されたデータの解読は極めて困難になります。よって、データの安全性が大幅に向上しています。

ネットワークへの不正アクセス

ネットワークへの不正アクセスは、認証されていない者がWi-Fiネットワークに侵入し、情報漏えいやマルウェア拡散の危険を招きます。WPA2では個人向けにはPSKを、企業用にはより強固なIEEE 802.1X認証を用いて防ぎ、不正アクセスを効果的に制限します。

セキュリティ強化のための追加機能

WPA2には独自のセキュリティ強化機能が存在します。ここでは特に重要な「インテグリティチェック」と「キーマネジメント」という機能に焦点を当てて解説します。

インテグリティチェック

データパケットが送信途中に改ざんされていないかを確認する機能です。WPA2では、特にマイケル(Michael)と呼ばれるインテグリティチェックアルゴリズムを用いて実施され、データの完全性を確保し、通信の信頼性を高めます。

キーマネジメント

セキュリティキーの生成、配布、更新を管理するプロセスです。各ユーザーやデバイスに独自のセキュリティキーを割り当て、キーの期限が切れると自動的に新しいキーを生成し、セキュリティの継続性を保ちます。

3. WPA2の実践的なユースケース

WPA2はオフィス環境や公衆無線LANスポットなどさまざまな環境で採用されています。本章ではこれら異なる環境でのWPA2の活用法とセキュリティの効果について解説します。

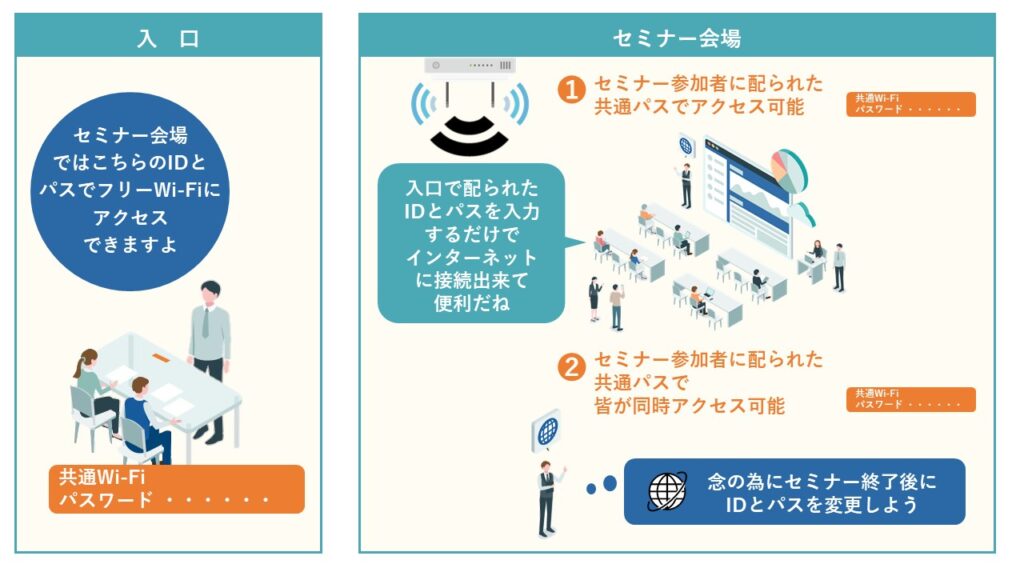

セミナー会場での利用

セミナーや会議といった一時的なイベントでは、WPA2-Personalを使用して迅速にWi-Fiアクセスポイントを開放します。この設定では、共有されたプリシェアードキー(PSK)を用いて、参加者全員が同じパスワードで簡単にネットワークにアクセスできます。イベント終了後はセキュリティ保持のため、パスワードを変更して、不正利用を防ぎ、次回のイベントへのセキュリティリスクを回避します。

また、イベント中に不審なアクセスが検出された場合には、迅速にパスワードを変更すれば、リスクを最小限に抑えられます。大規模な一時的イベントのセキュリティ管理ではWPA2-Personalの簡易設定と速やかな設定変更が特に重要です。

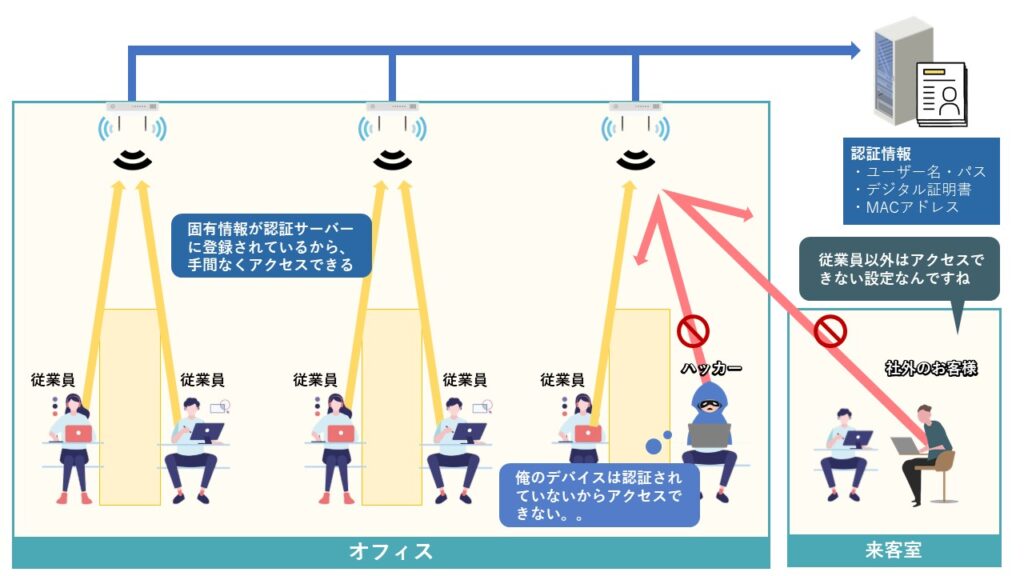

企業オフィスでの利用

企業のオフィスではWPA2-Enterpriseが広く活用されており、各アクセスポイントで厳格なセキュリティが施されています。このモードでは、IEEE802.1XとEAP(ExtensibleAuthenticationProtocol)に基づく個別のユーザー認証が行われ、従業員はそれぞれの固有の認証データでアクセスします。

認証情報は企業が管理する認証サーバーによって生成・管理され、従業員がネットワークにアクセスするたびに正当性が検証されます。これにより、ネットワークアクセスは厳密に制御され、不正アクセスや内部からの予期せぬセキュリティ脅威を防止できます。WPA2-Enterpriseは各企業のセキュリティポリシーに沿ったアクセス管理を可能にし、高レベルのセキュリティと運用の効率化を実現します。

4. WPA2の確認と設定方法

ルーターの設定からSSIDの管理まで、WPA2の設定プロセスを詳細に解説します。

WPA2の確認手順

まずは、WPA2が適切に設定されているかを確認するための基本的な手順を解説します。

手順1: Wi-Fiルーターへのアクセス

Webブラウザーを開き、ルーターのIPアドレスをアドレスバーに入力してアクセスします。多くのルーターではIPアドレスなどの情報はルーターの底面やマニュアルに記載されています。

手順2: ログイン情報の入力

ルーターの管理画面が表示されると、ユーザー名とパスワードを入力してログインします。ログイン情報は、ルーターの初期設定で設定された管理者アカウント情報です。

手順3: セキュリティ設定の確認

ログイン後、メニューから「無線設定」、「セキュリティ」または「ワイヤレスセキュリティ」のオプションを選びます。表示される設定画面から、「セキュリティモード」または「暗号化方式」のタブを見つけ、「WPA2」に設定されているか確認します。WPA3が利用可能な場合も、「WPA2/WPA3」の混合モードが選択されているかを確認します。

手順4: WPA2の確認

最終的に「暗号化方式」が「AES」に設定されているかを確認します。AESは高度な暗号化を提供し、WPA2の安全性を保証するための方式です。古い「TKIP」が選択されている場合は、「AES」への変更が推奨されます。

WPA2の設定方法

次に、実際にWPA2を設定する方法を解説します。ルーターへのログインまでは同じ手順です。

手順1: セキュリティ設定への移動

ログイン後のルーターの管理画面から「無線設定」や「ワイヤレスオプション」のタブを探します。ここでは、通常、Wi-Fiネットワークの各種設定が可能です。この画面に進むと、「セキュリティ設定」や「ネットワークセキュリティ」のタブにログインします。

手順2: WPA2の選択

セキュリティ設定ページにある「セキュリティモード」または「暗号化方式」のドロップダウンメニューから「WPA2」を選択します。可能であれば「WPA2-PSK」または「WPA2-Enterprise」の選択をお勧めします。

手順3: パスワードの設定

WPA2が選択されたら、次に「パスワード」、「ネットワークキー」、または「プリシェアードキー」の入力欄に、パスワードを入力します。セキュリティの観点ではパスワードを大文字、小文字、数字、特殊文字などを組み合わせて、複雑にしたほうがより理想的です。

手順4: 設定の保存

すべての設定が完了した後、必ず「適用」、「保存」、または「更新」ボタンをクリックして変更を保存します。この操作を行うと、設定がルーターに適用され、変更が有効になります。

5. WPA2のセキュリティリスク

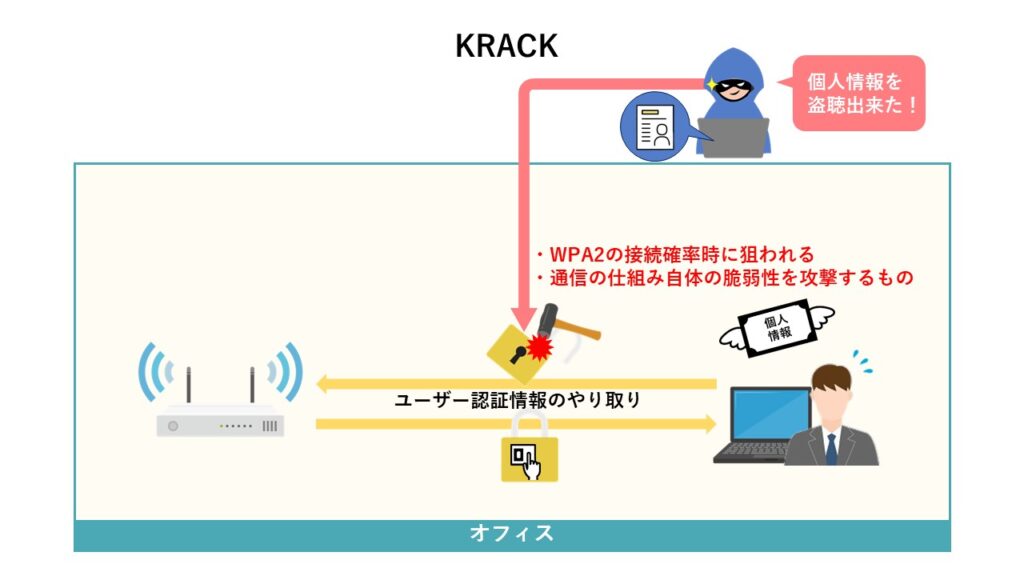

WPA2はさまざまな環境で採用されていますが、セキュリティが完璧というわけではありません。この章では、WPA2の脆弱性と対策、特にKRACKなど具体的なセキュリティ脅威を紹介します。

脆弱性とセキュリティリスク

WPA2で最も注目される脆弱性の一つがKRACK(Key Reinstallation Attack)で

WPA2の接続確立時に行われる「四方向ハンドシェイク」というプロセスの弱点を突きます。

四方向ハンドシェイクは、デバイスがネットワークに安全に接続するためにセキュリティキーを確認し合うプロセスです。セキュリティキー再インストール時に弱点を突かれると、暗号化されたデータを攻撃者が傍受し、解読でき、個人情報やクレジットカード情報などの機密データが盗まれるリスクがあります。

リスク回避のためのベストプラクティス

WPA2を使用する際のセキュリティリスクを可能な限り最小限に抑えるには、具体的な対策が必要です。パスワードの定期的な更新とセキュリティ設定の厳格化、ネットワークにアクセスする全従業員に対するセキュリティ教育を徹底し、使用する機器のファームウェアの状態も常に最新にしておきましょう。

これらの対策に加えて、WPA2の限界を補うために、より高度なセキュリティを提供するWPA3への移行も検討する価値があります。詳細については、以下の参考記事をご参照ください。

6.まとめ

本記事では、Wi-Fiセキュリティ規格の一つであるWPA2について、基本原則、セキュリティ特性、設定手順、実用的なユースケース、そしてセキュリティリスクおよび対策方法を詳細に解説しました。

企業環境において、データ漏えいや不正アクセスの防止は極めて重要であり、適切なセキュリティプロトコルの理解と適用が不可欠です。WPA2は堅牢な暗号化技術と認証方式により、個人ユーザーから大規模企業まで広範囲に渡るニーズに対応しています。

さらに、本記事ではWPA2の具体的な設定手順を分かりやすく説明し、IT初心者でも容易に設定が可能なガイドとしてもご活用ください。

最後に、読者の皆様にはこれらの情報をもとに、自社や自宅のWi-Fiセキュリティ設定を見直し、必要に応じたセキュリティ設定の更新または強化をお勧めします。本記事が、Wi-Fiセキュリティ向上に向けた一助となれば幸いです。