著者:田中麻維

大手電機メーカー系のSierに入社後、インフラエンジニアとしてLinuxサーバーの構築や保守・運用、ソフトウェアの開発業務を経験。アイティベル入社後は、IT領域の執筆などを行う。

多くの企業で利用される無線LAN(Wi-Fi)には、不正アクセスや通信が傍受されるといったセキュリティリスクがあります。これらを防ぐためには通信の暗号化が必要で、暗号化に用いられる方式の一つがTKIPです。

TKIPは、従来の暗号化方式を改良したもので、登場した当時は安全性が高いとされていました。しかし、現在の基準では課題が指摘されており、安全性を高めるためには適切な対応が求められます。

本記事では、TKIPの概要から、TKIPの仕組みや課題、TKIPからの移行方法まで、詳しく解説します。

1. TKIPとは

TKIP(Temporal Key Integrity Protocol)とは、無線LAN(Wi-Fi)のセキュリティ強化を目的とした暗号化方式です。

無線LANには、主に4種類のセキュリティプロトコルがあります。セキュリティプロトコルとは、無線LANの接続時に通信を保護し、不正アクセスを防ぐための規格です。

- WEP(Wired Equivalent Privacy)

- WPA(Wi-Fi Protected Access)

- WPA2(Wi-Fi Protected Access 2)

- WPA3(Wi-Fi Protected Access 3)

TKIPは、上記のセキュリティプロトコルのうち、WPAの暗号化方式として採用されています。

| 項目 | WEP | WPA | WPA2 | WPA3 |

| 暗号化方式 | WEP | TKIP | CCMP | GCMP |

| 暗号化アルゴリズム | RC4 | RC4 | AES | AES |

| 導入年 | 1997年 | 2003年 | 2004年 | 2018年 |

TKIPが登場した背景

1997年に、最初の無線LANのセキュリティプロトコルである、WEPが導入されました。WEPは、RC4という暗号化アルゴリズムを使用し、共通の暗号化キーを用いてデータを暗号化します。しかし、暗号化キーが固定値であることや、キーの短さからデータが容易に解読される危険性があることなど、多くの問題点が指摘されました。

WEPの脆弱性を受けて、2003年には次世代のセキュリティプロトコルが登場します。それがWPAであり、WPAで採用された暗号化方式がTKIPです。

TKIPの暗号化アルゴリズムは、WEPと同じRC4を使用しており、仕組みも似ています。しかし、パケットごとのキー生成やデータ改ざん防止機能などの追加対策を施し、より安全性を高めました。詳しくは次の章で解説します。

2. TKIPの仕組み

TKIPは、次のような点でセキュリティ対策を強化することで、WEPの問題を改善しました。

暗号化キーの動的生成

TKIPの最も重要な仕組みの一つが、パケットごとに動的な暗号化キーを生成する点です。

WEPでは、固定された暗号化キーを繰り返し使用していたため、攻撃者が暗号化キーを解読しやすいという脆弱性がありました。一方、TKIPでは、毎回異なる暗号化キーを動的に生成し、各パケットに割り当てます。この仕組みにより、キーの再利用による攻撃リスクが大幅に減少しました。

初期化ベクトル(IV)の拡張

WEPでは、24ビットの初期化ベクトル(Initial Vector・以下、IV)を使用して、データを暗号化していました。TKIPでは、これが48ビットに拡張されています。

IVとは、暗号化の際にデータを安全に保つために使われるランダムな値のことです。IVを用いることにより、同じデータでも異なる暗号化結果が生成されます。IVが長くなればなるほど、暗号化結果が複雑になり、攻撃者に解読されにくくなります。

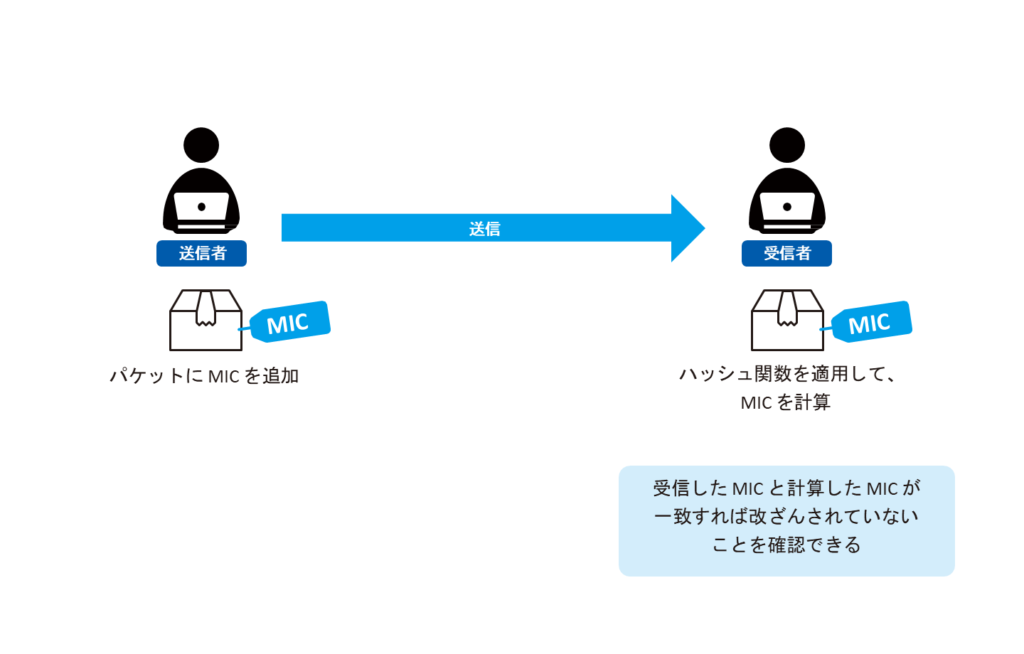

メッセージ認証コード(MIC)の使用

TKIPでは、データの改ざんを防ぐために「MIC(Message Integrity Check・以下、MIC)」と呼ばれる認証コードが使用されています。

WEPでは、データの完全性を保証する仕組みが不十分で、改ざんされたパケットが受信側で受け入れられてしまう問題がありました。一方、TKIPでは、送信されるパケットに対してMICが付与されており、受信側でそのコードをチェックすることで、データが改ざんされていないかを確認できます。

これにより、パケットの完全性が確保され、攻撃者がパケットの内容を改ざんしたり、偽のパケットを送信したりすることが難しくなりました。

3. TKIPの課題

WEPよりも安全性を高めたTKIPですが、現在のセキュリティ基準では、次のような課題が指摘されています。

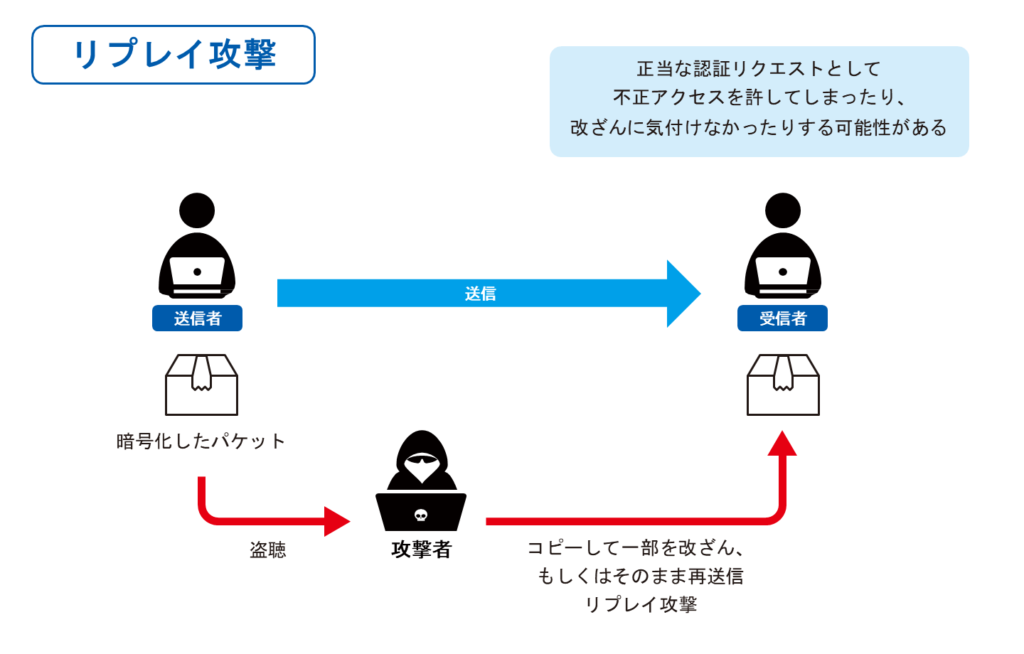

ハッキングや盗聴に対する脆弱性

TKIPは、暗号化アルゴリズムとしてRC4を使用しています。このRC4に脆弱性があり、攻撃者によるキーの再利用や推測ができてしまいます。また、リプレイ攻撃と呼ばれる手法で過去に送信されたパケットを再送信し、不正にアクセスする攻撃も可能です。そのため、TKIPを使用していると、ハッキングや盗聴のリスクが高くなります。

通信速度の低下

TKIPは、パケットごとに異なる鍵を生成します。そのため、暗号化なしの状態と比較すると計算負荷が大きくなり、通信速度が低下する可能性があります。

4. TKIPからの移行方法

前章で解説したTKIPの課題から、さらに高度かつ安定したセキュリティプロトコルが求められるようになりました。

2004年に登場したWPA2は、RC4の限界を克服するためにAES(Advanced Encryption Standard)を採用しており、暗号化の強度が大幅に向上しました。そのため、現在ではWPA-TKIPからWPA2-AES、さらに強化されたセキュリティプロトコルであるWPA3への移行が推奨されています。

具体的な手順はルーターやネットワーク機器の設定によって異なりますが、一般的な移行方法は次のとおりです。

ルーター設定の確認・変更

ルーターの管理画面にアクセスし、現在のセキュリティ設定を確認します。セキュリティプロトコルにTKIPが設定されている場合は、WPA2(AES)またはWPA3に変更しましょう。

ネットワーク機器のアップデート

古いデバイスがWPA2またはWPA3に対応していない場合は、ハードウェアやファームウェアのアップデートが必要です。メーカーのWebサイトでファームウェアの最新バージョンを確認し、必要に応じてアップデートします。

クライアントデバイスの確認

Wi-Fiに接続するすべてのデバイスが、WPA2またはWPA3に対応しているかを確認します。新しいセキュリティプロトコルに対応していないデバイスであった場合は、対応しているデバイスに交換するか、最新のファームウェアへアップデートしましょう。

まとめ

TKIPは、従来のWEPを改良して安全性を高めた無線LANの暗号化方式です。しかし、現在のセキュリティ基準では脆弱性が指摘されており、AESへの移行が推奨されています。無線LAN環境の安全性を高めるため、自社で使用するルーターやデバイスの設定を確認し、TKIPを使用している場合は必要に応じてアップデートしましょう。